SEGURIDAD INFORMÁTICA

La seguridad informática es una disciplina que se encarga de proteger la integridad y la privacidad de la información almacenada en un sistema informático. De todas formas, no existe ninguna técnica que permita asegurar la inviolabilidad de un sistema.

CRIPTOGRAFÍA

HISTORIA

LA ESCÍTALA ESPARTANA

Los primeros mensajes cifrados que conocemos datan del siglo V antes de Cristo, de procedencia espartana, que ponían en práctica un método simple y rudimentario que consistía en coger una vara (llamada escítala), se le enroscaba una cinta de cuero o papiro y posteriormente se escribía de forma longitudinal

Y por último se desenrollaba la cinta, con un puñado de letras sin sentido y se mandaba a través del

SU USO

El diámetro de la escítala es la clave de este método de encriptación (o simplemente cada cuantos caracteres empieza una vuelta).

Y como clave o diámetro de la escítala (

n) tomaremos el número 7, es decir, en cada vuelta de la cinta enroscada en el la vara pondremos 7 caracteres.

El resultado es el siguiente: G tMose-doé pn egtpabH rooreiladrttsafo aat í ln ocauooDrr ssseii-a vap de

EL CIFRADOR DE POLYBIOS

Este sistema es el primer cifrado por sustitución de caracteres. Se atribuye la invención a el historiador griego Polybios y el sistema de cifrado consiste en sustituir un carácter por el numero o letra de una columna o fila.

EL CIFRADOR DEL CÉSAR

Los romanos hace 2100 años idearon su propio sistema de enscriptación (a la altura de los anteriores) que consistía en sustituir cada letra por otro que es el resultado de desplazar tres posiciones hacia la derecha desde el carácter origen en el abecedario (con la imagen de abajo se entenderá a la perfección).

Esta técnica se podría mejorar cambiando el abecedario "desplazado" por uno aleatorio, por ejemplo, pero el método en principio es desplazando tres caracteres a la derecha (y para desencriptarlo hacerlo al contrario, a la izquierda). Nota: este sistema puede admitir también los espacios, que se añadirán como un carácter más o de no usarse se omitirán.

MALWARE

Malware es la abreviatura de malicious software, término que engloba a todo tipo de programa o código informático malicioso cuya función es dañar un sistema o causar un mal funcionamiento. Dentro de este grupo podemos encontrar términos como: Virus, Troyanos (Trojans), Gusanos (Worm), keyloggers, Botnets, Ransomwares, Spyware, Adware, Hijackers, Keyloggers, FakeAVs, Rootkits, Bootkits, Rogues, etc….

VIRUS

ADWARE

El adware es un software que despliega publicidad de distintos productos o servicios. Estas aplicaciones incluyen código adicional que muestra la publicidad en ventanas emergentes, o a través de una barra que aparece en la pantalla simulando ofrecer distintos servicios útiles para el usuario. Generalmente, agregan ícono gráficos en las barras de herramientas de los navegadores de Internet o en los clientes de correo, la cuales tienen palabras claves predefinidas para que el usuario llegue a sitios con publicidad, sea lo que sea que esté buscando.

BACKDOORS

Estos programas son diseñados para abrir una “puerta trasera” en nuestro sistema de modo tal de permitir al creador de esta aplicación tener acceso al sistema y hacer lo que desee con él. El objetivo es lograr una gran cantidad de computadoras infectadas para disponer de ellos libremente hasta el punto de formas redes.

BOTNET

Un malware del tipo bot es aquel que está diseñado para armar botnets. Constituyen una de las principales amenazas en la actualidad. Este tipo, apareció de forma masiva a partir del año 2004, aumentando año a año sus tasas de aparición.

Una botnet es una red de equipos infectados por códigos maliciosos, que son controlados por un atacante, disponiendo de sus recursos para que trabajen de forma conjunta y distribuida. Cuando una computadora ha sido afectado por un malware de este tipo, se dice que es un equipo es un robot o zombi.

GUSANOS

Los gusanos son en realidad un sub-conjunto de malware. Su principal diferencia con los virus radica en que no necesitan de un archivo anfitrión para seguir vivos. Los gusanos pueden reproducirse utilizando diferentes medios de comunicación como las redes locales, el correo electrónico, los programas de mensajería instantánea, redes P2P, dispositivos USBs y las redes sociales…

HOAX

Un hoax (en español: bulo) es un correo electrónico distribuido en formato de cadena, cuyo objetivo es hacer creer a los lectores, que algo falso es real. A diferencia de otras amenazas, como el phishing o el scam; los hoax no poseen fines lucrativos, por lo menos como fin principal.

HIJACKER

Los hijackers son los encargados de secuestras las funciones de nuestro navegador web (browser) modificando la página de inicio y búsqueda por alguna de su red de afiliados maliciosos, entre otros ajustes que bloquea para impedir sean vueltos a restaurar por parte del usuario. Generalmente suelen ser parte de los adwares y Troyanos.

KEYLOGGER

Aplicaciones encargadas de almacenar en un archivo todo lo que el usuario ingrese por el teclado (Capturadores de Teclado). Son ingresados por muchos troyanos para robar contraseñas e información de los equipos en los que están instalados.

PHISING

El phishing consiste en el robo de información personal y/o financiera del usuario, a través de la falsificación de un ente de confianza. De esta forma, el usuario cree ingresar los datos en un sitio de confianza cuando, en realidad, estos son enviados directamente al atacante.

PVP

Potentially Unwanted Programs (Programa potencialmente no deseado) que se instala sin el consentimiento del usuario y realiza acciones o tiene características que pueden menoscabar el control del usuario sobre su privacidad, confidencialidad, uso de recursos del ordenador, etc.

ROGUE

Un rogue software es básicamente un programa falso que dice ser o hacer algo que no es. Con la proliferación del spyware estos comenzaron a surgir como un importante negocio para los ciberdelincuentes en formato de “Falso Antispyware”. Con el tiempo fueron evolucionando creando desde “Falsos Optimizadores” de Windows, y en los más extendidos “Falsos Antivirus”.

Al ejecutarlos ‘siempre’ nos van a mostrar alguna falsa infección o falso problema en el sistema que si queremos arreglar vamos tener que comprar su versión de pago… la cual obviamente en realidad no va a reparar ni desinfectar nada, pero nos va a mostrar que sí.

RISKWARE

ROOTKIT

Los rootkits son la cremé de la cremé de malware, funcionando de una manera no muy diferente a las unidades de elite de las fuerzas especiales: colarse, establecer comunicaciones con la sede, las defensas de reconocimiento, y el ataque de fuerza.

Si se detectan y se hacen intentos por eliminarlas, todo el infierno se desata. Cada removedor de rootkit que se precie advierte que la eliminación del rootkit podría causar problemas para el sistema operativo, hasta el punto de donde no podrá arrancar.

Eso es porque el rootkit se entierra profundamente en el sistema operativo, en sustitución de los archivos críticos con aquellos bajo el control del rootkit. Y cuando los archivos reemplazados asociados con el rootkit se retiran, el sistema operativo puede ser inutilizado.

SPAM

Se denomina spam al correo electrónico no solicitado enviado masivamente por parte de un tercero. En español, también es identificado como correo no deseado o correo basura.

TROYANO

SPYWARE

El spyware o software espía es una aplicación que recopila información sobre una persona u organización sin su conocimiento ni consentimiento. El objetivo más común es distribuirlo a empresas publicitarias u otras organizaciones interesadas. Normalmente, este software envía información a sus servidores, en función a los hábitos de navegación del usuario. También, recogen datos acerca de las webs que se navegan y la información que se solicita en esos sitios, así como direcciones IP y URLs que se visitan. Esta información es explotada para propósitos de mercadotecnia, y muchas veces es el origen de otra plaga como el SPAM, ya que pueden encarar publicidad personalizada hacia el usuario afectado. Con esta información, además es posible crear perfiles estadísticos de los hábitos de los internautas. Ambos tipos de software generalmente suelen “disfrazarse” de aplicaciones útiles y que cumplen una función al usuario, además de auto ofrecer su descarga en muchos sitios reconocidos.

RANSOMWARE O SECUESTRADORES

Es un código malicioso que cifra la información del ordenador e ingresa en él una serie de instrucciones para que el usuario pueda recuperar sus archivos. La víctima, para obtener la contraseña que libera la información, debe pagar al atacante una suma de dinero, según las instrucciones que este disponga. Su popularización llego a través de la extendida variante del virus de la policía la cual se ha extendido por todo el mundo secuestrando los equipos bloqueando la pantalla con una imagen perteneciente de la policía de su país.

CORTAFUEGOS

Un cortafuegos o firewall es un sistema que previene el uso y el acceso desautorizados a tu ordenador.

Los cortafuegos pueden ser software, hardware, o una combinación de ambos. Se utilizan con frecuencia para evitar que los usuarios desautorizados de Internet tengan acceso a las redes privadas conectadas con Internet, especialmente intranets.

Todos los mensajes que entran o salen de la Intranet pasan a través del cortafuegos, que examina cada mensaje y bloquea los que no cumplen los criterios de seguridad especificados.

Es importante recordar que un cortafuegos no elimina problemas de virus del ordenador, sino que cuando se utiliza conjuntamente con actualizaciones regulares del sistema operativo y un buen software antivirus, añadirá cierta seguridad y protección adicionales para tu ordenador o red

CORTAFUEGOS DE HADWARE

Los cortafuegos de hardware proporcionan una fuerte protección contra la mayoría de las formas de ataque que vienen del mundo exterior y se pueden comprar como producto independiente o en routers de banda ancha.

Desafortunadamente, luchando contra virus, gusanos y Troyanos, un cortafuegos de hardware puede ser menos eficaz que un cortafuegos de software, pues podría no detectar gusanos en emails.

CORTAFUEGOS DE SOFTWARE

Para usuarios particulares, el cortafuegos más utilizado es un cortafuego de software. Un buen cortafuegos de software protegerá tu ordenador contra intentos de controlar o acceder a tu ordenador desde el exterior, y generalmente proporciona protección adicional contra los troyanos o gusanos de E-mail más comunes.

La desventaja de los cortafuegos de software es que protegen solamente al ordenador en el que están instalados y no protegen una red.

HAY VARIOS TIPOS DE TÉCNICAS DE CORTAFUEGOS

PACKET FILTER mira cada paquete que entra o sale de la red y lo acepta o rechaza

basándose en reglas definidas por el usario. La filtración del paquete

es bastante eficaz y transparente a los usuarios, pero es difícil de

configurar. Además, es susceptible al IP spoofing.

APPLICATION GATEWAY

Aplica mecanismos de seguridad a ciertas aplicaciones, tales como servidores ftp y servidores telnet. Esto es muy eficaz, pero puede producir una disminución de las prestaciones.

CIRCUIT-LEVEL GATEWAY

Aplica mecanismos de seguridad cuando se establece una conexión TCP o UDP. Una vez que se haya hecho la conexión, los paquetes pueden fluir entre los anfitriones sin más comprobaciones.

PROXY SERVER

Intercepta todos los mensajes que entran y salen de la red. El servidor proxy oculta con eficacia las direcciones de red verdaderas.

En la práctica, muchos cortafuegos utilizan dos o más de estas técnicas a la vez.

Un cortafuegos se considera la primera línea de defensa en la protección de la información privada. Para mayor seguridad, los datos pueden ser cifrados

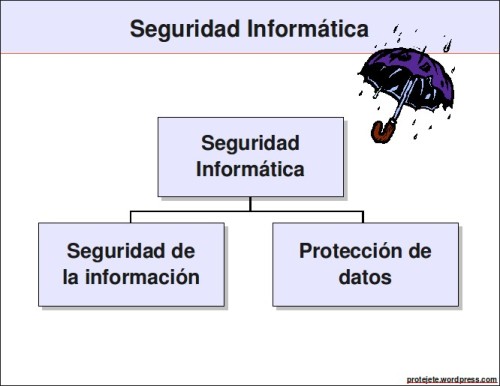

PROTECCIÓN DE DATOS

Se divide en:

Se debe distinguir entre los dos, porque forman la base y dan la razón, justificación en la selección de los elementos de información que requieren una atención especial dentro del marco de la Seguridad Informática y normalmente también dan el motivo y la obligación para su protección.

SEGURIDAD DE LA INFORMACIÓN

En la Seguridad de la Información el objetivo de la protección son los datos mismos y trata de evitar su perdida y modificación non-autorizado. La protección debe garantizar en primer lugar la confidencialidad, integridad y disponibilidad de los datos, sin embargo existen más requisitos como por ejemplo la autenticidad entre otros.

El motivo o el motor para implementar medidas de protección, que responden a la Seguridad de la Información, es el propio interés de la institución o persona que maneja los datos, porque la perdida o modificación de los datos, le puede causar un daño (material o inmaterial). Entonces en referencia al ejercicio con el banco, la perdida o la modificación errónea, sea causado intencionalmente o simplemente por negligencia humana, de algún récord de una cuenta bancaria, puede resultar en perdidas económicas u otros consecuencias negativas para la institución.

PROTECCIÓN DE DATOS

En el caso de la Protección de Datos, el objetivo de la protección no son los datos en si mismo, sino el contenido de la información sobre personas, para evitar el abuso de esta.

Esta vez, el motivo o el motor para la implementación de medidas de protección, por parte de la institución o persona que maneja los datos, es la obligación jurídica o la simple ética personal, de evitar consecuencias negativas para las personas de las cuales se trata la información.

CIBERDELINCUENCIA

La ciberdelincuencia se define con carácter general como cualquier tipo de actividad ilegal en la que se utilice Internet, una red privada o pública o un sistema informático doméstico.

Aunque muchas formas de ciberdelincuencia giran en torno a la obtención de información sensible para usos no autorizados, otros ejemplos son la invasión de la intimidad del mayor número posible de usuarios de ordenadores.

La ciberdelincuencia comprende cualquier acto criminal que utilice ordenadores y redes.

Además, la ciberdelincuencia también incluye delitos tradicionales realizados a través de Internet.

Por ejemplo: los delitos motivados por prejuicios, el telemarketing y fraude de Internet, la suplantación de identidad y el robo de cuentas de tarjetas de crédito se consideran ciberdelitos cuando las actividades ilegales se llevan a cabo utilizando un ordenador e Internet.